For instance, you might obtain an electronic mail that appears to generally be out of your lender, asking you to update your card information and facts. In case you tumble for it and provide your facts, the scammers can then clone your card.

For organization, our no.one advice can be to upgrade payment techniques to EMV chip playing cards or contactless payment techniques. These systems are safer than standard magnetic stripe playing cards, rendering it more challenging to copyright information.

Hardware innovation is very important to the security of payment networks. Even so, supplied the purpose of market standardization protocols along with the multiplicity of stakeholders concerned, defining hardware security measures is beyond the Charge of any one card issuer or service provider.

Par exemple la puce USB sur certains clones sera une CH341 à la place du Atmega16U2. C'est une alternative équivalente et beaucoup moins chére pour le producteur, mais cela rend le driver usb incompatible entre ces deux variations pour l'utilisateur last.

Les utilisateurs ne se doutent de rien, automobile le processus de paiement semble se dérouler normalement.

Economical Services – Prevent fraud while you boost income, and push up your purchaser conversion

We can't hook up with the server for this application or Site at the moment. There may be too much traffic or maybe a configuration error. Attempt again later on, or Get in touch with the application or Web site operator.

Qu’est-ce qu’est le clonage d’une carte bancaire ? Le clonage d’une carte bancaire par des fraudeurs est l’action de copier les données encodées dans la bande magnétique de la carte en vue de reproduire une carte afin d’effectuer des paiements et retraits d’espèces sickégaux au détriment du porteur légitime de la carte.

Also, the thieves could shoulder-surf or use social engineering procedures to learn the cardboard’s PIN, or perhaps the proprietor’s billing handle, so they can use the stolen card information in far more settings.

Régimes et perte de poids Perdre du poids Comparer les régimes Calculer son IMC Ce contenu pourrait également vous intéresser :

When fraudsters get stolen carte clone card info, they're going to from time to time utilize it for compact buys to check its validity. As soon as the card is verified legitimate, fraudsters by itself the cardboard to help make larger sized buys.

L’un des groupes les in addition notoires à utiliser cette strategy est Magecart. Ce collectif de pirates informatiques cible principalement les web sites de commerce électronique en insérant des scripts malveillants dans les systèmes de paiement en ligne. Ces scripts interceptent les informations de carte dès que l’utilisateur les saisit sur le web site.

They're offered a skimmer – a compact machine utilized to seize card facts. This can be a independent machine or an add-on to the cardboard reader.

Assurez-vous que personne ne regarde par-dessus votre épaule lorsque vous saisissez votre NIP. Utilisez votre key ou un objet pour masquer le clavier lorsque vous entrez votre NIP. Évitez les lecteurs de cartes suspects

Shaun Weiss Then & Now!

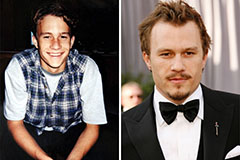

Shaun Weiss Then & Now! Heath Ledger Then & Now!

Heath Ledger Then & Now! Jeremy Miller Then & Now!

Jeremy Miller Then & Now! Marques Houston Then & Now!

Marques Houston Then & Now! Bill Cosby Then & Now!

Bill Cosby Then & Now!